紧急速转!中美俄正在“沦陷”,美国政府终于出手!

2017年5月12日,一场迄今为止最大规模的勒索病毒网络攻击席卷全球。据卡巴斯基统计,在过去的十几个小时里,全球共有74个国家的至少4.5万Windows系统电脑中招。而杀毒软件Avast统计的数据更为惊人:病毒已感染全球至少5.7万台电脑,并仍在迅速蔓延中。

美国、中国、日本、俄罗斯、英国等重要国家均有攻击现象发生,其中俄罗斯被攻击得最为严重。而对英国的攻击主要集中在英国国家医疗服务体系(NHS),旗下至少有25家医院电脑系统瘫痪、救护车无法派遣,极有可能延误病人治疗,造成性命之忧。

最新消息,英国国家网络安全中心和英国版“FBI”国家打击犯罪调查局(NCA)已经开始追踪病毒源!

那么小伙伴们要问了,如何杀死和预防勒索病毒呢?

刚刚,美国政府发布紧急提醒,搞定勒索病毒,这些方法要记好。

如果电脑中了勒索病毒怎么办?

• 立即隔离中毒的电脑,断开连接的网络。

• 隔离或关闭未完全受损的设备。

• 将备份数据或系统置于离线状态。确保备份没有勒索病毒。

• 立即联系执法部门。建议您联络当地联邦调查局(FBI)或美国特勤局(USSS)的外地办事处,寻求协助。

• 如果可能,从网络中删除系统后,请更改所有在线帐户密码和网络密码。 此外,一旦从系统中删除恶意软件,请更改所有系统密码。

• 删除注册表值和停止加载程序。

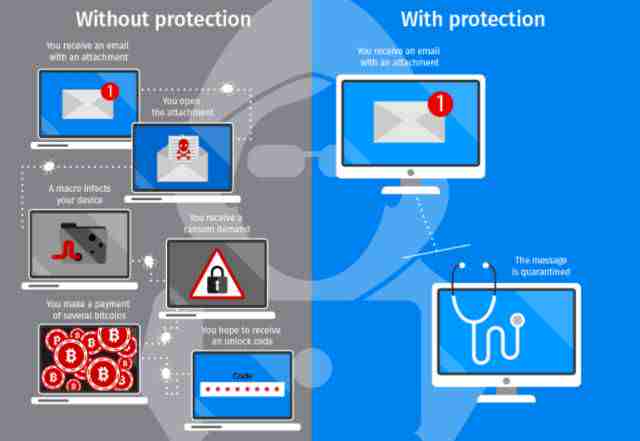

是否支付赎金?

支付赎金有很大的风险,不鼓励支付赎金。

因为:

• 支付赎金并不能保证重新获得对其数据的访问权限; 事实上,一些个人或组织在支付赎金后,电脑文件也没有解锁。

• 有的受害者支付赎金后,电脑网络又重新中招。

• 付了最开始要求的赎金金额,有些受害者被要求支付更多金钱来解锁文件。

• 支付可能无意中鼓励这种犯罪商业模式

针对勒索病毒的建议

• 点击电子邮件中的链接时要小心,即使是认识的发件人发来的邮件。尝试

独立验证网址(例如,在互联网上搜索电子邮件中提到的组织或网站)。

• 打开电子邮件附件时请务必小心。特别警惕压缩成ZIP文件附件。

• 微软安全补丁地址,请复制网址,粘贴到浏览器

链接:https://technet.microsoft.com/library/security/MS17-010

如何保护我的网络?

提醒,预防是最好的方法,今天没有中招不代表以后不会中招,因此,请大家先自我检查,以下这些问题,是否都有妥善答案。

(图片来自blogs.technet.microsoft,版权属原作者)

1,备份:我们备份所有关键信息吗?这些备份是否已经脱机保存?我们测试过电脑网络假如被攻击,恢复备份的能力吗?

2,

漏洞补丁:我们是否安装了当前系统漏洞的适当补丁?

3,应用白名单:我们是否只允许授权的程序在我们的网络上运行?

4,

业务连续性:假如无法访问某些文件或系统,我们是否可以维持业务运作?能维持多长时间?是否测试过吗

5,侵入测试:我们是否尝试侵入我们自己的系统来测试我们系统的安全性和防御攻击的能力?

预防网络恶意软件的建议

• 启用强大的垃圾邮件过滤器,以防止网络钓鱼电子邮件。

• 扫描所有传入和传出的电子邮件,来检测并过滤可能存在威胁的程序。

• 设置防火墙以阻止对已知恶意IP地址的访问。

• 更新当前软件,下载最新补丁。

• 除非需要,不对任何用户分配管理访问权限。

• 设置访问权限 -(包括文件和网络共享权限)。如果用户只需要读取特定文件,用户就不应该授权可以修改文件。

• 考虑使用Office Viewer软件打开通过电子邮件传输的Microsoft Office文件,而不是完整的Office应用程序。

• 如果未使用远程桌面协议(RDP),请考虑禁用。

• 如果一个不认识的个人或发件人声称是来自某个组织,请尝试直接与公司验证他或她的身份。

• 避免提供你或者你公司的信息。

• 避免在电子邮件中泄露个人或财务信息,也不要回复此信息的电子邮件请求。

在检查网站的安全性之前,请谨慎在互联网上发送敏感信息。

• 注意网站的URL。恶意网站可能与合法网站看起来完全相同,但网址可能会使用拼写错误或不同域名(例如.com.net)。

• 如果您不确定电子邮件中提出的请求是否合法,请尝试通过直接联系公司进行验证

• 安装并及应用防病毒软件,防火墙和电子邮件过滤器,自动进行定期扫描。

(图片来自marketplace.theitindex.co.uk,版权属原作者)

最后,我们在严肃申明,我们不该为勒索软件支付赎金的五大理由:

勒索软件尽管早在上世纪八十年代就曾经出现,但其近来显然呈现出愈演愈烈之势。事实上,犯罪分子已经利用此类恶意软件建立起新的产业。要解决这一威胁,我们首先需要准确了解其概念。

破解勒索软件威胁:

勒索软件是什么?

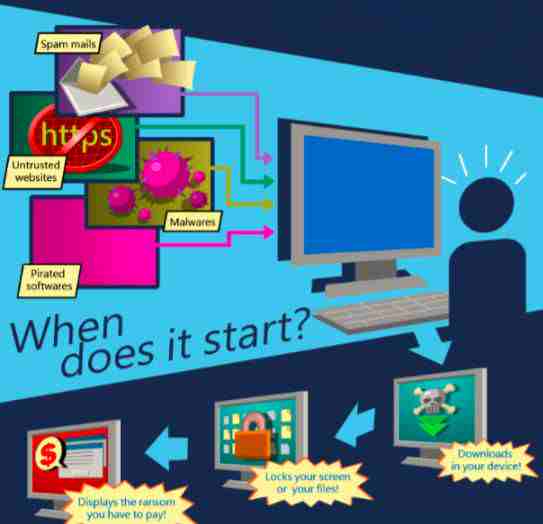

勒索软件是一类计算机恶意软件,通过对受害者的文件进行加密或者锁定其系统屏幕干扰正常使用。除非支付赎金,否则受害者将始终无法正常访问其系统。

勒索软件模式:

犯罪分子往往利用勒索模板发起恶意活动。他们利用自己擅长的技术实现目标系统锁定,并通过电子邮件或者链接传播恶意代码。事实上,勒索软件的具体代码多种多样,能够加密文件以影响系统,亦可攻击系统主文件表(简称MFT)或者整个硬盘。而且截至目前,大多数解密密钥仍然无法搞定这些勒索工具。

近期其它几大主要勒索攻击工具:

Locky 勒索软件:

顾名思义,这种勒索软件旨在锁定您的系统。其会加密文件并将其扩展名变更为“.locky”。其主要通过垃圾邮件进行传播,且多数被伪装成发票等财务信息。其采用强大的RSA-2048+AES 128加密技术。文件被加密后,其要求的赎金一般在0.5比特币到1.00比特币之间。

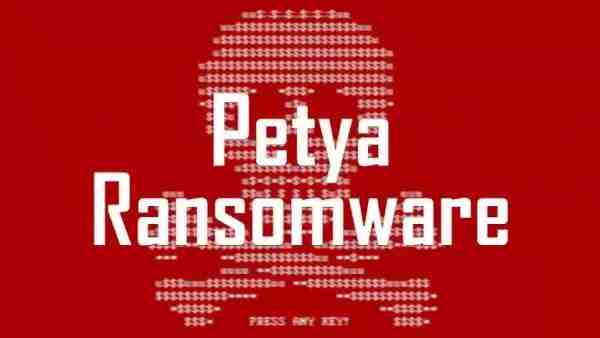

Petya 勒索软件:

Petya以另一种不同方式攻击受害者的计算机。相较于逐一加密文件,其能够拒绝一切指向系统整体的访问。其攻击的是底层磁盘结构。在传播方式方面,其通过垃圾邮件——通常与求职相关——投放恶意代码,其中包含一条在线存储服务链接外加一个可执行PDF文件(恶意)。Petya勒索软件可利用自己的恶意引导加载器替换计算机上的主引导记录,而后加密计算机的主文件表并导致系统无法引导。Petya要求使用管理员权限以进一步执行恶意代码。

CryptoLocker:

这款勒索软件专门针对Windows用户。其诞生于2013年,并隶属于臭名昭著的Cryptolocker家族。其通过恶意邮件附件进行传播。一旦点击该附件,其即会对系统中以及挂载设备中的文件进行加密。这款勒索软件采用RSA-2048公钥,并在加密完成后在系统中显示信息,要求用户支付赎金以进行解密。CryptoLocker采用比特币或者预付现金券作为支付方式。

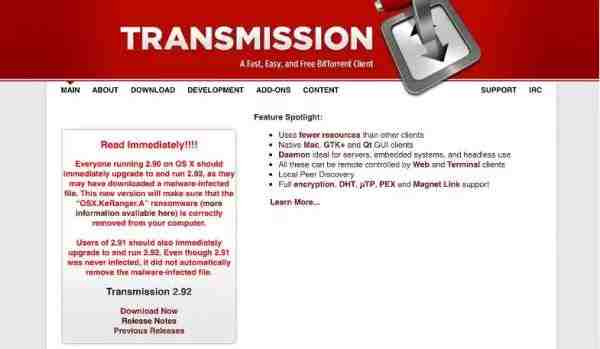

KeRanger:

KeRanger可谓第一款真正的Mac平台勒索软件,其恶意代码从官方传输站点利用不同签名进行分发。除了钓鱼邮件之外,其还采用Transmission 2.9版本作为传播载体。此恶意软件于今年年初被恶意软件研究厂商Palo Alto公司所发现。勒索软件给受害者带来严重困扰,但正如本文标题所言,大家仍然不应为此支付赎金。下面来看具体理由:

1. 即使支付赎金,数据也未必能够恢复: 需要强调的是,勒索软件攻击是由人故障发起的犯罪行为。因此即使支付赎金,也有可能出现对方拒绝解密的情况。

2. 这会助长此类攻击行为: 一次支付赎金,攻击者只会变得更加猖獗。另外,在赎金的支持之下,其将有能力发动更为广泛的攻击。

3. 无益于数据安全: 一次支付之后,大家很可能在短时间内面对同样的威胁。而且支付赎金也会让攻击者意识到,这部分数据对您而言非常重要。

4. 数据泄露: 请记住,勒索软件攻击者属于网络罪犯,而且大家的数据很可能已经为其所掌握。

5. 主动出击: 最有效的勒索攻击应对办法绝不是支付赎金,而应该在于主动提升系统与软件的安全性水平——包括使用反病毒、反网络钓鱼、反垃圾邮件、防火墙及其它任何可能的解决方案。

解决方案: 要在面对勒索攻击者时更具主动权,大家应当使用反垃圾邮件系统、利用特定解密工具处理某些勒索威胁,亦可通过数据备份缓解此类攻击造成的后果。大家可以直接将数据备份至外部驱动器,或者利用云服务实现数据的即时访问。

本文采编自美国政府应急小组官方网站、北美省钱快报、

51CTO.COM、blog.quantum.com。图片来自网络,版权属于原作者。

最新评论

推荐文章

作者最新文章

你可能感兴趣的文章

Copyright Disclaimer: The copyright of contents (including texts, images, videos and audios) posted above belong to the User who shared or the third-party website which the User shared from. If you found your copyright have been infringed, please send a DMCA takedown notice to [email protected]. For more detail of the source, please click on the button "Read Original Post" below. For other communications, please send to [email protected].

版权声明:以上内容为用户推荐收藏至CareerEngine平台,其内容(含文字、图片、视频、音频等)及知识版权均属用户或用户转发自的第三方网站,如涉嫌侵权,请通知[email protected]进行信息删除。如需查看信息来源,请点击“查看原文”。如需洽谈其它事宜,请联系[email protected]。

版权声明:以上内容为用户推荐收藏至CareerEngine平台,其内容(含文字、图片、视频、音频等)及知识版权均属用户或用户转发自的第三方网站,如涉嫌侵权,请通知[email protected]进行信息删除。如需查看信息来源,请点击“查看原文”。如需洽谈其它事宜,请联系[email protected]。